Cryptografie

De cryptografie (uit Oudgrieks, κρυπτός kruptós "verborgen," en γράφειν gráphein "schrijven") houdt zich bezig met technieken voor het verbergen of zodanig versleutelen van te verzenden informatie, dat het voor een cryptoanalist, een persoon die toegang heeft tot het kanaal tussen zender en ontvanger, en dus als het ware 'mee kan luisteren', onmogelijk is om tegen aanvaardbare inspanning uit de getransporteerde data af te leiden welke informatie er door de zender was verzonden en welke partijen daarbij betrokken waren. Cryptografie wordt gebruikt om gegevens over te dragen die niet leesbaar mogen zijn door andere partijen. Alleen de ontvanger – en eventueel ook de zender – beschikt over de juiste sleutel om de te ontcijferen gegevens in hun originele vorm te herstellen.

Begrippen

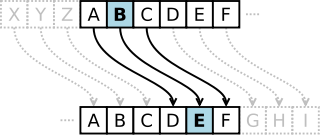

[bewerken | brontekst bewerken]Encryptie is het versleutelen of vercijferen van de boodschap. Counter-cryptanalyse[1] is het versterken van zwakke encryptie, decryptie is het ontsleutelen. Het onderzoeken van gebruikte algoritmes heet cryptoanalyse. Klassieke cryptografie wordt opgedeeld in substitutieversleuteling en transpositieversleuteling en in mindere mate concealmentversleuteling. Deze laatste wordt meestal ingedeeld onder steganografie. Moderne cryptografie wordt opgedeeld in symmetrische en asymmetrische cryptografie. De nog steeds geldende vuistregels voor het opstellen van een cryptografisch algoritme werden opgetekend door Auguste Kerckhoffs.

Geschiedenis

[bewerken | brontekst bewerken]Klassieke cryptografie

[bewerken | brontekst bewerken]

Cryptografie gaat terug tot het oude Egypte; bepaalde ontdekte tombes hebben afwijkende hiërogliefen. Het is waarschijnlijk dat dit bedoeld is om boodschappen mee te versluieren. Ook in de Kama Sutra komt cryptografie voor. Van de Griekse schrijver Lysander weten we dat ten tijde van Alexander de Grote de scytale in gebruik was. Uit de tijd van Caesar stamt het Caesarcijfer, een voorbeeld van een substitutiecijfer. Dit soort versleuteling kan gebroken worden met frequentieanalyse, die vermeld wordt in geschriften van Arabische geleerden zoals Al-Kindi.

Het meest beruchte voorbeeld van (slechte) cryptografie komt uit het Babingtonverraad. Het geheimschrift van Anthony Babington en zijn kornuiten werd gebroken door Thomas Phelippes. Mede hierdoor werd Maria I van Schotland veroordeeld wegens hoogverraad. Het Grote Geheimschrift van Lodewijk XIV en de geheimschriften van Johannes Trithemius bleven daarentegen lange tijd ongebroken.

Rond 1585 schreef de Franse diplomaat Blaise de Vigenère het Traicte de Chiffres waarin hij uitleg geeft over het later naar hem vernoemde Vigenèrecijfer. Deze polyalfabetische versleuteling was een aanzienlijke verbetering op de tot dan gebruikte substitutiecijfers maar is weinig gebruikt, het is buitengewoon omslachtig; codeboeken in combinatie met homofone substitutie zijn lange tijd de meest gebruikte vorm van geheimschrift geweest.

In de jaren 1700 had elke Europese grootmacht zijn eigen zogenaamde "Zwarte Kamer", een soort geheime dienst waar een team van codebrekers geheime berichten ontcijferden. Cryptografie speelde een belangrijke rol in een aantal slagen in de Spaanse Onafhankelijkheidsoorlog. George Scovell wist het berichtenverkeer van Napoleons troepen te ontcijferen waardoor de troepen van de Hertog van Wellington voorkennis hadden van op handen zijnde activiteiten.

Cryptografie werd gepopulariseerd door Edgar Allan Poe die zijn kennis in Alexander's Weekly Messenger uiteen zette. Later schreef hij De goudkever, het eerste voorbeeld van cryptografie in fictie. Arthur Conan Doyle liet zijn Sherlock Holmes ook een cryptografisch raadsel oplossen in Het verhaal van de dansende mannen. Daarnaast gebruikte Jules Verne in zijn Mathias Sandorf een methode die bekendstaat als draaiend roosterversleuteling. Meer recent gebruikte Dan Brown cryptografie in zowel De Da Vinci Code als in Het Juvenalis Dilemma.

De opkomst van massacommunicatie

[bewerken | brontekst bewerken]Met de komst van de elektrische telegraaf in 1843 ontstond ook de interesse van het grote publiek voor geheimschrift, om te vermijden dat de telegrafist alle bijzonderheden van het bericht zou meelezen. De komst van de radio rond 1900 maakte het versturen van berichten over grote afstanden gemakkelijker voor het leger, maar vereiste ook een verbetering van de encryptie, omdat de vijand op elk moment kon meeluisteren.

Handcijfers zijn tot in de Koude Oorlog in gebruik geweest. In de Eerste Wereldoorlog gebruikte men bijvoorbeeld het ADFGX-cijfer in de Tweede Wereldoorlog Rasterschlussel 44 en in de Koude Oorlog het VIC-cijfer. Uit de Eerste Wereldoorlog kennen we ook het Zimmermanntelegram.

Vanaf de Tweede Wereldoorlog waren rotormachines in zwang. De meest bekende codeermachine is de in 1920 in Duitsland ontwikkelde Enigma. Uiteindelijk werd de code van de Enigma toch gekraakt door het Poolse Biuro Szyfrów en het Britse GCHQ door gebruik te maken van (voorlopers van) de computer (zie ook Bombe). De Engelse wiskundige Alan Turing vervulde hierbij een belangrijke rol. Hij bewees dat het astronomische aantal cijferalfabetten terug te brengen was tot een schamele ruim 2 miljoen mogelijkheden (zie Enigma). Het ontcijferen van de Enigma-code heeft de nederlaag van de Duitsers versneld.

Hitlers generale staf gebruikte een meer ingewikkelde rotormachine, de Lorenz-machine. Dit was geen vercijfermachine, maar een machine die pseudowillekeurige sleutels voor het Vernam-systeem voor de telex kon genereren, vervaardigd door de fa. Lorenz. Door een grote fout bij het opnieuw versturen van een niet ontvangen bericht, kon een geniale Britse codebreker het systeem van de machine doorgronden, waardoor er een machine gebouwd kon worden die precies hetzelfde deed. Het probleem was nog de instelling. De Engelsen bouwden daarom een elektronische machine, de Colossus, die het karwei in enkele uren kon klaren. Dit was tevens de eerste computer, die twee jaar voor de gedoodverfde Amerikaanse eerste computer, de ENIAC, was gebouwd. De Duitsers waren na de landing in Normandië genoodzaakt al hun berichten radiografisch via de Lorenz te verzenden, omdat alle landlijnen gebombardeerd of gesaboteerd waren. De geallieerden verkregen hierdoor zeer belangrijke informatie.

|

Een eenvoudige vorm van cryptografie bestaat uit het spreken van een vreemde taal. Deze methode wordt vooral informeel gebruikt, bijvoorbeeld door ouders om iets te zeggen wat de kinderen niet mogen horen. Zelfs voor militair gebruik heeft deze methode zich bewezen: de Verenigde Staten gebruikten Navajo, een indianentaal, in de oorlog tegen Japan. Ze hadden daarvoor een team van Navajo's opgeleid die de radioboodschappen in hun eigen taal doorgaven.

Hedendaagse tijd

[bewerken | brontekst bewerken]Met de komst van de computer werd het mogelijk de versleuteling zeer snel uit te voeren, en met een zeer groot aantal mogelijke sleutels. Men probeerde hierbij tot een standaard te komen, en een van de belangrijkste standaarden werd het DES-algoritme, een opvolger van het Lucifer-algoritme van IBM. Een probleem bij het veelvuldig gebruik van computerversleuteling bleek het doorgeven van de sleutels. Voor belangrijke organisaties werd dit noodgedwongen lange tijd door middel van koeriers gedaan. Whitfield Diffie en Martin Hellman ontwikkelden hiervoor samen in de Verenigde Staten het Diffie-Hellman-sleuteluitwisselingsprotocol, dat op een veilige wijze volledig elektronisch kan gebeuren, zelfs als de communicatie afgetapt wordt. Zij legden daarmee de grondslag voor de asymmetrische cryptografie met publieke sleutels.

Moderne versleutelingmethodes zijn in te delen in twee groepen:

- Symmetrische cryptografie heeft als voordeel dat deze relatief snel kan worden uitgevoerd, maar als nadeel dat beide eindpunten in het bezit moeten zijn van dezelfde sleutel. Deze sleutel wordt zowel voor de encryptie als decryptie gebruikt. Het grote probleem van deze methode is de vraag hoe deze sleutel op een veilige manier kan worden uitgewisseld.

- Asymmetrische cryptografie werkt met een geheime en een publieke sleutel. Deze methode heeft als voordeel dat de geheime sleutel niet uitgewisseld hoeft te worden, terwijl de publieke sleutel algemeen bekend is. Het nadeel is echter dat deze methode (rekentechnisch) relatief traag is, en dat voor het gebruik dus een computer onontbeerlijk is.

In de praktijk wordt veelal een hybride systeem toegepast. De bulk van de communicatie wordt uitgevoerd met symmetrische encryptie. De sleutel die daarvoor benodigd is wordt uitgewisseld met asymmetrische encryptie.

DES is een voorbeeld van een symmetrische versleuteling. RSA is een voorbeeld van een asymmetrische versleuteling. Deze methode maakt gebruik van het feit dat voor het ontbinden van getallen in priemgetallen geen snelle methode bekend is als de priemgetallen voldoende groot zijn. (Zie ook: berekenbaarheid, complexiteitsgraad, datacompressie). Een ander asymmetrisch cryptosysteem is Elgamal.

Het programma PGP (Pretty good privacy) van Philip Zimmermann biedt zo'n versleutelingsmethode met publieke sleutel aan voor iedereen die de beschikking heeft over een pc. Bij PGP wordt het trage RSA-algoritme gebruikt om een sleutel uit te wisselen, waarna met deze sleutel met een snelwerkend symmetrisch algoritme het eigenlijke bericht wordt verzonden. Het concept publieke sleutel (public key) maakt het voor iedereen mogelijk een versleuteld bericht te construeren dat alleen door de rechtmatige eigenaar die de bijbehorende decodeersleutel (de privé-sleutel, private key) heeft kan worden gelezen. Kwantumcryptografie is een latere ontwikkeling binnen de cryptografie.

Gebruik voor criminele doeleinden

[bewerken | brontekst bewerken]Overheden beschouwen het gebruik van encryptiemethoden vaak met argwaan. Encryptie kan worden aangewend voor illegale doeleinden zoals terrorisme, drugshandel en belastingontduiking. Het is dan ook niet overal legaal om er gebruik van te maken.[2][3]

Volgens bepaalde bronnen bevat veel commercieel beschikbare software op verzoek van officiële instanties een 'achterdeurtje', waardoor de eigen geheime dienst de gegevens kan lezen.[4][5][6]

Literatuur

[bewerken | brontekst bewerken]- Gaines, Helen Fouché ([1939]1956) Cryptanalysis. A Study of Ciphers and their Solution Dover Publications ISBN 0-486-20097-3

- Smith, Laurence Dwight (1943) Cryptography. The Science of Secret Writing Dover Publications ISBN 0-486-20247-X – online link 1955 herdruk

- Kahn, David (1967) The Codebreakers. The Story of Secret Writing Macmillan Company (online link) – herziene uitgave (1996) The Codebreakers. The Comprehensive History of Secret Communication from Ancient Times to the Internet Scribner ISBN 0-684-83130-9

- Damen, G.H.T., Goossens, R.W.M., Hofman, A., Verheul, E., & de Vries, L.J.T. (2000) Cryptografie in de praktijk Praktijkreeks informatiebeveiliging ISBN 90-440-0047-0

- Paar, Christof en Pelzl, Jan (2009) Understanding Cryptography: A Textbook for Students and Practitioners Springer ISBN 978-3642041006

Referenties

[bewerken | brontekst bewerken]- ↑ Counter-cryptanalysis. Gearchiveerd op 27 maart 2023.

- ↑ Geheimschrift verboden, www.nrc.nl. Gearchiveerd op 17 juni 2023.

- ↑ Ophef over CryptoPhone is storm in glas water, www.agconnect.nl. Gearchiveerd op 4 februari 2018.

- ↑ We need to talk about mathematical backdoors in encryption algorithms, www.theregister.co.uk, 15-12-2017. Gearchiveerd op 10 maart 2020.

- ↑ A history of backdoors, blog.cryptographyengineering.com, 20-07-2015. Gearchiveerd op 25 mei 2023.

- ↑ Should companies be forced to build encryption backdoors into services?, newatlas.com, 28-03-2017. Gearchiveerd op 26 maart 2023.

Zie ook

[bewerken | brontekst bewerken]Externe links

[bewerken | brontekst bewerken]- Codeermachines en Cryptografie Tijdslijn van codeermachines.

- Codeermachines en Cryptografie Cryptografie - Een Korte Geschiedenis.

- (en) Crypto Law Survey een overzicht van de wetgeving wereldwijd op het gebied van cryptografie.

- (en) Crypto Museum Verzameling cryptografische apparaten en toebehoren.

French

French Deutsch

Deutsch